计算机技术与应用 计算机网络技术-二级计算机办公室高级应用应用

第一章计算机网络概述1

1.1计算机网络的产生与发展2

1.1.1计算机网络的发展历程2

1.1.2计算机网络的发展趋势5

>1.1.3 我国计算机网络的发展7

1.2 计算机网络的定义及作用8

1.2.1 计算机网络的定义8

1. 2.2 计算机网络的组成 8

1.2.3 计算机网络的功能 9

1.3 计算机网络的分类 10

1.3.1 按网络覆盖范围分类 10

1.3.2 分类依据网络管理方法 11

1.3.3 按网络传输介质分类 11

1.3.4 按网络传输技术分类 12

1.4 计算机网络拓扑 13

1.4.1 网络拓扑概念13

1.4.2网络拓扑的分类和特点13

1.5计算机网络标准和标准化组织16

习题119

第2章数据通信基础20

2.1概述数据通信原理 21

2.1.1 基本概念 21

2 .1.2 数据通信系统 22

2.1.3 数据编码与调制 24

2.

1.4 数据通信常用术语25

2.1.5 数据通信主要技术指标25

2.2 数据传输介质26

2.2.1 传输介质基本概念26

2.2.2 双绞线27

2.2.3 同轴电缆 32

2.2.4 光纤 33

2.2.5 无线传输介质 35

2.3 数据传输技术37

2.3.1 基带传输37< br/>2.3.2 频段传输37

2.3.3 宽带传输37

2计算机技术与应用 计算机网络技术.3.4 并行通信与串行通信37

2.3.5 单工、半双工和全双工通信38

>2.4 复用技术39

2.5 数据交换技术40

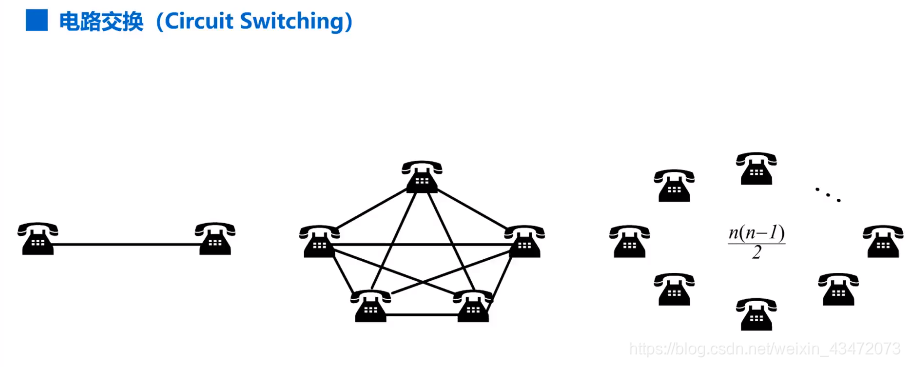

2.5.1 电路交换技术40

2.5.2 消息交换技术41

2.5.3 分组交换技术41

2.6 差错控制技术42

/>2.6.1 差错控制编码43

2.6.2 差错控制方法43

2.6.3 常用差错检测代码44

习题245

第三章计算机网络体系结构47

3.1网络架构概述48

3.

1.1 网络协议48

3.1.2 网络分层结构49

3.1.3 网络体系结构50

3.2 OSI参考模型51

3.2.1 OSI参考模型介绍52

/>3.2.2 物理层 52

3.2.3 数据链路层 53

3.2.4 网络层 53

3.2.5 传输层 54

3.2.6 网络层 54

3.3 TCP/IP参考模型55

3.3.1 TCP/IP参考模型55

3.3.2 TCP/IP参考模型中各层的作用55

3.3.3 两个重要的协议57< br/>3.3.4 OSI参考模型与TCP/IP参考模型比较 59

3.3.5 IP地址 60

3.3.6 子网和子网掩码 63

3.3.7 IPv6协议 68

习题370

第4章局域网技术72

4.1 局域网概述73

4.1.1 局域网的概念和特点73

4.1.2 局域网网络拓扑结构74

4.1.3 局域网架构74

4.1.4 IEEE 802 标准75

4.

2 媒体访问控制方法76

4.2.1 信道分配问题76

4.2.2 媒体访问控制方法77

4.3 局域网的组成78

4. 3.1 局域网硬件系统78

4.3.2 局域网软件系统80

4.4 局域网工作模式82

4.4.1 对等网络82

4.4 .2 客户端/服务器模式83

4.4.3 浏览器/服务器模式85

4.5 典型LAN86

4.5.1 传统以太网86

4.5.2 快速以太网86

4.5. 3 千兆以太网 87

4.5.4 10 千兆以太网 87

4.5 .5 ATM 网络 88

4.5.6 FDDI 网络 88

4.6 无线局域网 89

4.6 .1 无线局域网标准89

4.6.2 无线局域网的使用90

4.6.3 无线局域网的传输技术90

4.6.4 无线网络的组网方式局域网93

4.6.5 无线局域网的组网设备94

4.7 交换局域网96

4.7.1 交换局域网的工作特点96

4.

7.2 交换机的工作原理97

4.7.3 交换机的分类98

4.7.4 交换机的技术指标105

习题4107

第5章网络管理与安全109

5.1 网络管理 110

5.1.1 网络管理概述 110

5.1.2 网络管理中心和网络管理功能 110

5.1 .3 网络管理协议 112

5.1.4 网络基础故障处理 113

5.1.5 常见的故障处理方法 116

5.2 网络安全概述 118

5 .2.1 网络安全的概念 118

5.2.2 网络安全关注的范围118

5.2.3 网络安全的目标 119

5.2.4 网络安全防范系统 119

5.2.5 网络中的威胁 120

5.2.6 网络安全防范技术 126

5.3网络安全机制138

5.3. 1 加密技术138

5.3.2 安全认证技术139

5.4 防火墙技术140

5.4.1 防火墙的概念140

5.4.2 防火墙的作用140

5.

4.3 防火墙的分类 141

5.4.4 防火墙的部署 144

5.4.5 防火墙的局限性 144

5.4.6 防火墙选择的原则 145< br/>习题 5147

章节6 交换和路由技术149

6.1 路由器和多层交换机概述150

6.1.1 网络设置的配置方法150

6.1.2 网络设备的命令行操作153

6.1.3网络设备基本配置155

6.2 虚拟局域网158

6.2.1 VLAN概述158

6.2.2 基于端口的VLAN划分方法159

6.2.3 交换机接口类型161

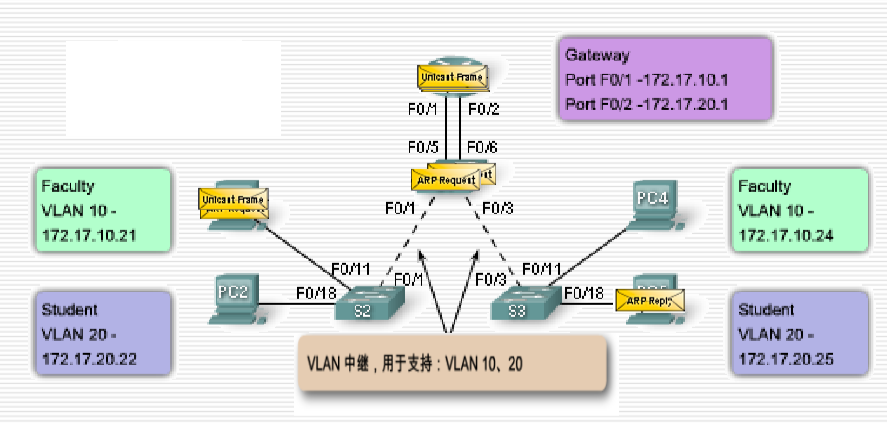

>6.2计算机技术与应用 计算机网络技术.4 跨交换机VLAN Trunk配置161

6 .2.5 不同VLAN之间的通信162

6.3 广域网协议164

6.3.1 PPP PAP认证164

6.3. 2 PPP CHAP认证166

6.4端口聚合167

6.4.1端口聚合概述168

6.4.2端口聚合配置168

6.5路由技术169

6.

5.1 静态路由和默认路由 169

6.5.2 动态路由协议 171

6.5.3 RIP协议 171

6.5.4 OSPF协议 173

6.6 网络信息安全 174

>6.6.1 交换机端口安全 174

6.6.2 访问控制列表 176

6.7 网络地址转换 179

6. 7.1 私有地址 179

6.7.2 NAT的概念 180

6.7.3 NAT的原理 180

6.7.4 NAT配置 181

6 .8 网络规划与设计 183

6.8.1 网络拓扑183

6.8.2 层次网络结构设计183

6.8.3 层次网络结构设计案例184

习题6186

综合训练

>

上一篇

上一篇